新書推薦:

《

东方小熊日本幼儿园思维训练 听力专注力(4册)

》

售價:HK$

88.0

《

粤港澳大湾区世界重要人才中心和创新高地建设

》

售價:HK$

107.8

《

她们登上了太空:第一批NASA女性宇航员成长纪实

》

售價:HK$

107.8

《

当代资本主义日常生活金融化研究

》

售價:HK$

140.8

《

证明的故事:从勾股定理到现代数学

》

售價:HK$

131.8

《

雀鸟与群狼的对决:扭转战局的兵棋游戏

》

售價:HK$

96.8

《

老年膳食与营养配餐 第2版

》

售價:HK$

49.5

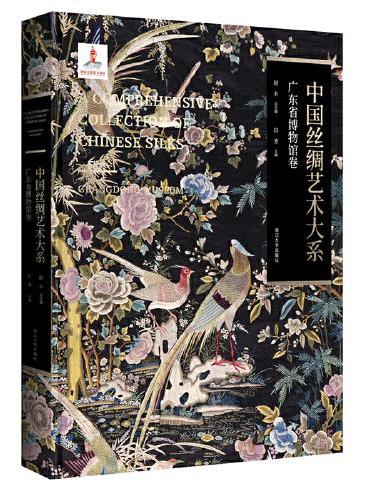

《

中国丝绸艺术大系·广东省博物馆卷

》

售價:HK$

1078.0

|

| 編輯推薦: |

《从实践中学习Metasploit 5渗透测试》特色

从理论、应用和实践三个维度讲解新版Metasploit 5渗透测试的相关知识

通过153个操作实例手把手带领读者从实践中学习Metasploit 5渗透测试技术

涵盖环境搭建、漏洞信息获取、项目准备、实施攻击、漏洞利用等内容

基于新发布的Metasploit 5版写作

重点介绍Metasploit 5的专业化操作

详解渗透测试初学者必须要掌握的内容

详解Metasploit 5与Nessus、OpenVAS及Sqlmap等知名安全软件的协调使用

详解渗透测试中每个流程的操作步骤和实施要点

每个知识点都配合实例、输出结果和图示效果进行讲解

提供后续的内容更新服务和完善的工具获取方式

提供QQ交流群和E-mail与读者互动,并答疑解惑

《从实践中学习Metasploit 5渗透测试》精华内容

环境配置

获取漏洞信息

准备渗透项目

实施攻击

扩展功能

漏洞利用《从实践中学习Metasploit 5渗透测试》特色

从理论、应用和实践三个维度讲解新版Metasploit 5渗透测试的相关知识

通过153

|

| 內容簡介: |

Metasploit是著名的渗透测试框架。《从实践中学习Metasploit 5渗透测试》基于*的Metasploit 5版本写作,首先系统地讲解了各个平台下的环境构建方式;然后按照渗透测试流程,依次讲解了Metasploit在漏洞获取、项目准备和实施攻击环节中的使用方式;接着借鉴了专业渗透测试规范,专门介绍了如何使用Metasploit的工作区进行渗透测试项目的管理和信息维护;*后基于Windows、Linux和Android系统讲解了典型模块的应用方式。

《从实践中学习Metasploit 5渗透测试》共7章,详细介绍了Metasploit的使用流程和主要功能,如环境搭建、获取漏洞信息、准备渗透项目、实施攻击、扩展功能、漏洞利用和辅助功能。附录给出了Metasploit常用命令,并介绍了Nessus插件和OpenVAS插件的使用方法。

《从实践中学习Metasploit 5渗透测试》适合渗透测试人员、网络安全人员和信息安全爱好者阅读。通过阅读《从实践中学习Metasploit 5渗透测试》,读者可以了解和掌握Metasploit的使用,熟悉规范的渗透测试流程,从而提高工作效率。

|

| 關於作者: |

|

大学霸IT达人 信息安全技术研究团队。熟悉Kali Linux、Metasploit、Xamarin等相关技术。长期从事技术研究和推广工作。专注于网络安全、渗透测试、移动开发和游戏开发等领域。曾经参与编写了多本相关技术图书。

|

| 目錄:

|

前言

第1章环境配置1

1.1Metasploit概述1

1.2安装要求1

1.3安装Metasploit Framework2

1.3.1获取安装包3

1.3.2在Windows系统中安装Metasploit4

1.3.3在Linux系统中安装Metasploit7

1.3.4在OS X系统中安装Metasploit8

1.4安装及连接PostgreSQL数据库服务9

1.4.1安装PostgreSQL数据库服务9

1.4.2初始化PostgreSQL数据库13

1.4.3连接PostgreSQL数据库18

1.4.4手动创建Metasploit专有用户数据库19

1.5Metasploit用户接口20

1.5.1图形界面接口——Armitage21

1.5.2终端接口——Msfconsole23

1.6配置虚拟靶机24

1.6.1创建虚拟靶机24

1.6.2使用第三方虚拟靶机29

1.6.3虚拟机网络41

1.7配置Msfconsole环境46

1.7.1设置提示内容46

1.7.2启用计时功能48

1.7.3使用日志48

1.7.4设置模块默认级别51

第2章获取漏洞信息53

2.1使用Nessus53

2.1.1安装并激活Nessus53

2.1.2登录及配置Nessus57

2.1.3实施漏洞扫描64

2.1.4分析并导出漏洞扫描报告66

2.1.5远程调用Nessus69

2.2使用OpenVAS75

2.2.1安装及初始化OpenVAS75

2.2.2登录及配置OpenVAS80

2.2.3实施漏洞扫描89

2.2.4分析并导出漏洞扫描报告91

2.2.5远程调用OpenVAS93

2.3手工查询漏洞100

第3章准备渗透项目102

3.1准备工作区102

3.1.1查看工作区102

3.1.2添加工作区103

3.1.3显示工作区详情103

3.1.4切换工作区104

3.1.5重命名工作区104

3.1.6删除工作区105

3.2确定目标主机105

3.2.1使用db_nmap扫描105

3.2.2导入第三方扫描报告106

3.2.3预分析目标108

3.3管理渗透信息109

3.3.1管理目标主机110

3.3.2管理服务119

3.3.3管理认证信息127

3.3.4管理战利品132

3.3.5管理备注信息133

3.3.6查看漏洞信息138

3.4信息维护143

3.4.1备份数据143

3.4.2重建数据缓存151

3.5模块简介152

3.5.1模块分类152

3.5.2渗透攻击模块(Exploit)155

3.5.3辅助模块(Auxiliary)158

3.5.4后渗透攻击模块(Post)160

3.5.5攻击载荷(Payloads)161

3.5.6nops模块163

3.5.7编码模块(Encoders)164

3.5.8插件(Plugins)165

3.5.9规避模块(Evasion)168

3.6模块扩展169

3.6.1创建自己的模块170

3.6.2导入第三方模块173

3.6.3动态加载模块178

第4章实施攻击180

4.1选择模块180

4.1.1搜索模块180

4.1.2加载模块184

4.1.3编辑模块185

4.1.4退出当前模块186

4.2设置模块186

4.2.1设置模块选项186

4.2.2重置选项187

4.2.3设置全局选项188

4.3选择目标类型189

4.4选择攻击载荷191

4.4.1查看攻击载荷192

4.4.2设置攻击载荷193

4.4.3设置攻击载荷选项193

4.5实施渗透攻击194

4.5.1检查有效性194

4.5.2执行攻击195

4.6任务管理196

4.6.1查看任务196

4.6.2结束任务197

第5章扩展功能198

5.1使用Meterpreter模块198

5.1.1捕获控制设备信息198

5.1.2获取键盘记录200

5.1.3提升权限201

5.1.4挖掘用户名和密码202

5.1.5传递哈希值203

5.1.6破解纯文本密码204

5.1.7假冒令牌206

5.1.8恢复目标主机删除的文件209

5.1.9通过跳板攻击其他机器212

5.1.10使用Meterpreter脚本213

5.1.11创建持久后门216

5.1.12将命令行Shell升级为Meterpreter219

5.1.13清除踪迹221

5.2使用MSF攻击载荷生成器224

5.3免杀技术226

5.3.1多重编码226

5.3.2自定义可执行文件模板228

5.3.3隐秘启动一个攻击载荷229

5.3.4加壳软件231

第6章漏洞利用232

6.1Windows系统232

6.1.1Microsoft Windows远程溢出漏洞——CVE-2012-0002232

6.1.2MS11-003(CVE-2001-0036)漏洞234

6.1.3MS03-026(CVE-2003-0352)漏洞237

6.1.4IE浏览器的激光漏洞利用238

6.1.5浏览器自动攻击模块240

6.1.6利用AdobeReader漏洞——CVE-2010-1240243

6.1.7扫描配置不当的Microsoft SQL Server244

6.2Linux系统246

6.2.1利用Samba服务usermap_script漏洞246

6.2.2IRC后台守护程序漏洞247

6.2.3Samba匿名共享目录可写入漏洞249

6.2.4渗透攻击FTP服务251

6.2.5渗透攻击MySQL数据库253

6.3Android系统260

6.4网站264

6.4.1渗透攻击Tomcat服务265

6.4.2CVE-2010-0425漏洞268

6.4.3探测网站是否启用WebDAV269

6.4.4Oracle Java SE远程拒绝服务漏洞(CVE-2012-0507)270

6.4.5Java零日漏洞(CVE-2012-4681)271

6.5通用功能273

6.5.1端口扫描273

6.5.2服务版本扫描274

6.5.3扫描服务弱口令275

第7章辅助功能279

7.1连接主机279

7.2批处理280

7.3会话管理281

7.4使用路由282

附录AMetasploit常用命令284

附录BNessus插件288

B.1使用Nessus服务器288

B.1.1连接服务器288

B.1.2退出登录289

B.1.3查看服务器状态289

B.2使用策略模版291

B.2.1查看策略模版291

B.2.2

|

| 內容試閱:

|

前言

Metasploit是一款开源的安全漏洞利用工具。利用该工具,安全人员可以很容易地获取和利用计算机软件的漏洞,从而验证漏洞的危害性。该工具附带数百个已知软件漏洞的专业级攻击工具。借助该工具,安全人员可以将攻击载荷、编码器、生成器和漏洞捆绑起来直接使用,从而简化了漏洞利用的各种繁杂操作。

本书基于Metasploit 5,详细讲解了Metasploit实施渗透攻击的方法。全书按照Metasploit的基本功能依次进行讲解,首先讲解了Metasploit的安装,然后介绍了它的接口及自带模块的使用,最后以实例形式介绍了使用Metasploit实施渗透攻击的具体方法。

本书有何特色

1.使用最新的Metasploit 5版进行讲解

为了适应不断发展的技术环境,Metasploit软件一直在不断更新。在Metasploit 4发布后,它已经经历了17次大的迭代和很多次小的迭代。Metasploit 5版集合了每次更新所引入的新特性和新功能,更适合当前的渗透需求。

2.着重介绍了Metasploit的专业化操作

Metasploit作为一款专业渗透工具,提供了完备的功能。充分利用这些功能,可以大幅度提高相关技术人员的工作效率。本书从专业的角度,详细讲解了这些功能的使用方法。例如,通过Metasploit所提供的工作区功能,技术人员可以同时进行多个渗透测试任务,而互不干扰,而且渗透测试的各种数据都可以自动保存。

3.充分讲解了漏洞利用的相关流程

随着人们对安全越来越重视,安全防范措施也越来越严密。在实际应用中,Metasploit必须和上下游的各种工具配合使用,才能充分发挥其自身作用。本书详细讲解了Metasploit和知名安全软件的协调使用方法,如Nessus、OpenVAS和SQLmap。

4.由浅入深,容易上手

本书充分考虑了初学者的学习曲线,内容安排由易到难,讲解由浅入深,这使得读者比较容易上手。例如,本书讲解了Metasploit的各种基础知识,如获取合适的软件包、安装和配置PostgreSQL数据库、创建靶机、设置虚拟网络等,这些都是初学者必须要掌握的内容。

5.环环相扣,逐步讲解

漏洞利用实施步骤较多,过程相对复杂。本书按照实施流程一步步展开,详细讲解了各流程的操作步骤和实施要点。同时,为了让读者更好地掌握相关知识点,书中的重点内容都配有实例、输出结果和对应的示例效果图。

6.提供完善的技术支持和售后服务

本书提供了专门的QQ交流群(343867787),以方便大家交流和讨论学习中遇到的各种问题。另外,本书提供了专门的售后服务邮箱hzbook2017@163.com。读者在阅读本书的过程中若有疑问,也可以通过该邮箱获得帮助。

本书内容

第1章环境配置,主要介绍了Metasploit的系统要求,以及在Windows、Linux和Mac系统中如何安装它;另外还介绍了PostgreSQL数据库服务配置、用户接口和靶机配置等内容。

第2章获取漏洞信息,主要介绍了如何使用Nessus和OpenVAS获取目标漏洞信息,以及如何在Metasploit中远程实施漏洞扫描。

第3章准备渗透项目,主要介绍了如何使用工作区管理渗透项目,如准备工作区、确定目标主机、管理渗透信息和信息维护等。另外,本章还介绍了Metasploit的模块体系,以及如何添加模块。

第4章实施攻击,主要介绍了如何使用Metasploit利用漏洞的流程,包括选择模块、设置模块、选择目标类型、选择攻击载荷、执行攻击和任务管理等。

第5章扩展功能,主要介绍了Metasploit提供的3个重要功能模块,分别为Meterpreter模块、攻击载荷生成器Msfvenom和免杀的4种方式。通过这3个模块,可以有效地提高渗透测试效率。

第6章漏洞利用,以实例方式介绍了在Windows、Linux和Android系统中如何利用Metasploit自带的模块实施攻击。

第7章辅助功能,主要介绍了Metasploit为渗透测试提供的多个辅助功能,如远程主机连接、批处理、会话管理和使用路由等。

附录A给出了Metasploit的常用命令。

附录B介绍了Nessus插件的使用方法。

附录C介绍了openVAS插件的使用方法。

本书配套资源获取方式

本书涉及的相关工具需要读者自行下载。下载途径如下:

* 根据书中对应章节给出的网址自行下载;

* 加入技术讨论QQ群(343867787)获取;

* 在华章公司网站www.hzbook.com上搜索到本书,然后单击“资料下载”按钮,在本书页面上找到“配书资源”下载链接即可下载。

本书内容更新文档获取方式

为了让本书内容紧跟技术的发展和软件更新步伐,我们会对书中的相关内容进行不定期更新,并发布对应的电子文档。需要的读者可以加入QQ交流群(343867787)获取,也可以通过华章公司网站上的本书配套资源链接下载。

本书读者对象

* 渗透测试技术人员;

* 网络安全和维护人员;

* 信息安全技术爱好者;

* 计算机安全技术自学者;

* 高校相关专业的学生;

* 专业培训机构的学员。

本书阅读建议

* Kali Linux内置了Metasploit,使用该系统的读者可以跳过1.3~1.4节。

* 学习阶段建议使用虚拟机靶机,避免因错误操作而造成目标主机无法正常工作的情况。

* Metasploit工具经常会对工具模块进行增补,并修复原有的Bug,读者学习

|

|